Bezpieczeństwo dużego przedsiębiorstwa

Bezpieczeństwo u podstaw

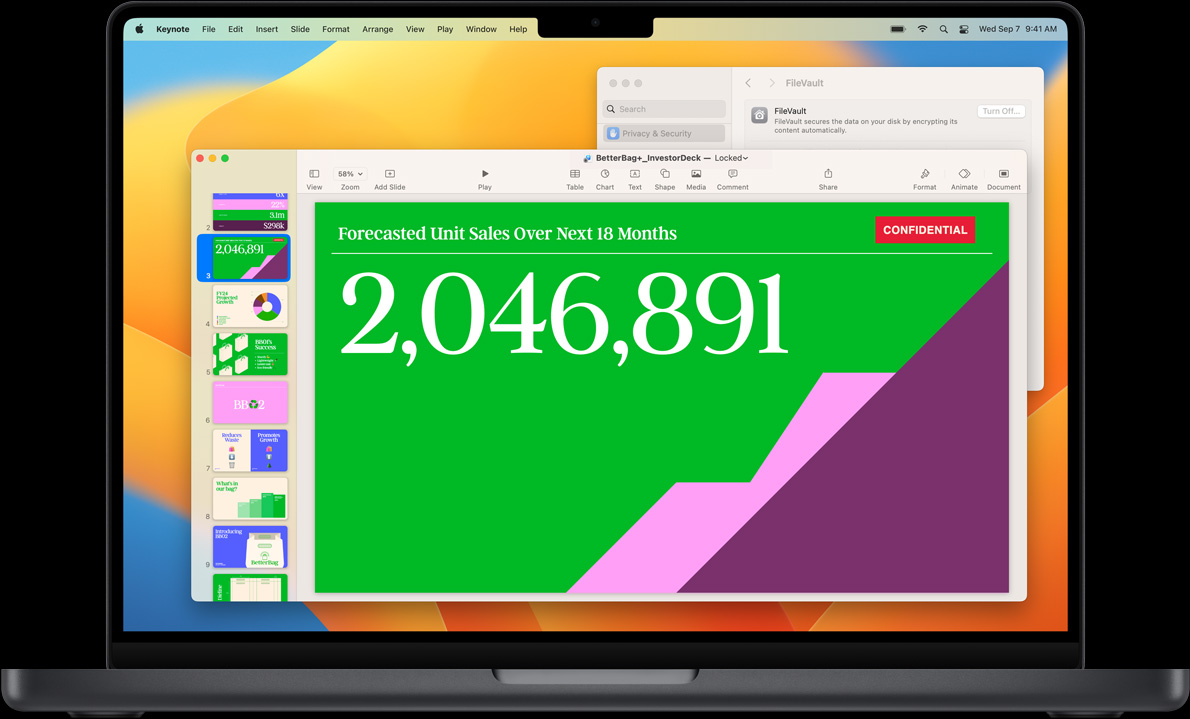

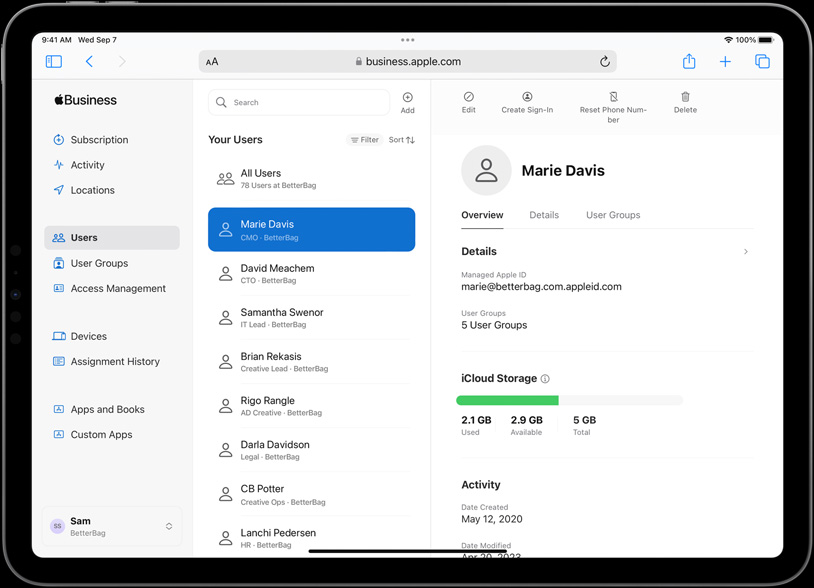

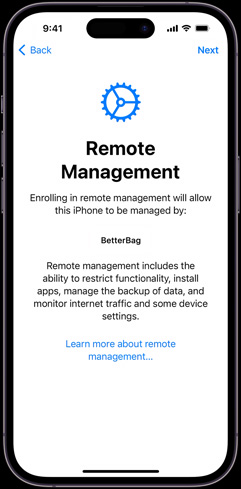

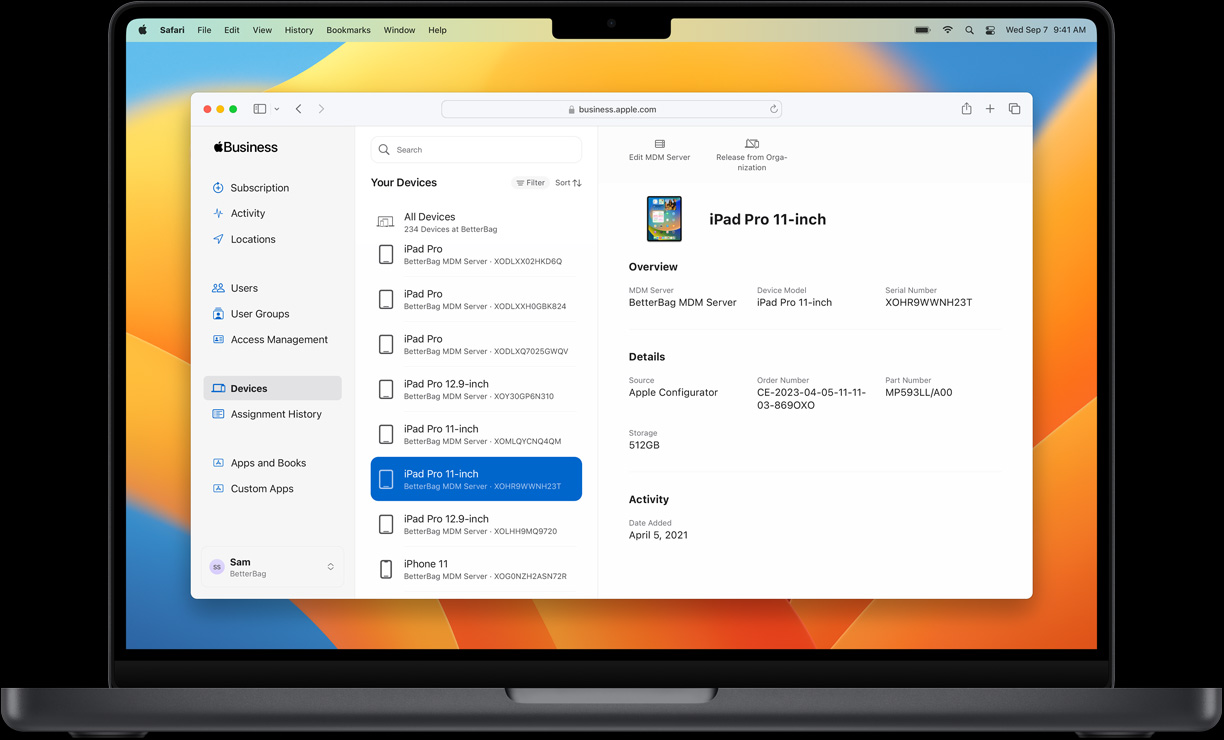

Urządzenia Apple są równie bezpieczne, jak intuicyjne. Ich najnowocześniejsze rozwiązania ułatwiają ochronę danych oraz sprzętu. A wbudowane architektury umożliwiają zespołowi IT zarządzanie bezpieczeństwem całego systemu. Wszystko razem – sprzęt, oprogramowanie i usługi Apple – sprawia, że zaawansowana ochrona to nic trudnego.